PKI & CMP - Warum sichere Systeme ohne automatisiertes Zertifikatsmanagement nicht skalieren

Sicherheit beginnt nicht bei TLS

Sicherheit ist ein zentraler Grundpfeiler moderner Systeme. Durch den Cyber Resilience Act (CRA) werden zudem verschiedene Sicherheitsmassnahmen verbindlich gefordert. Besonders in verteilten Systemen mit Anbindung an ein IT-System müssen die Anforderungen von Beginn an sauber und konsequent umgesetzt werden. In der Praxis fallen dabei häufig Begriffe wie Zertifikate, TLS und sichere Verbindungen. Was dabei oft übersehen wird: Ohne sauberes Zertifikatsmanagement wird Sicherheit schnell zum operativen Risiko.

Gerade in verteilten, hochautomatisierten Systemen stellt sich nicht die Frage, ob Zertifikate eingesetzt werden, sondern wie sie über ihren gesamten Lebenszyklus hinweg verwaltet werden.

PKI – Mehr als nur eine Zertifizierungsstelle

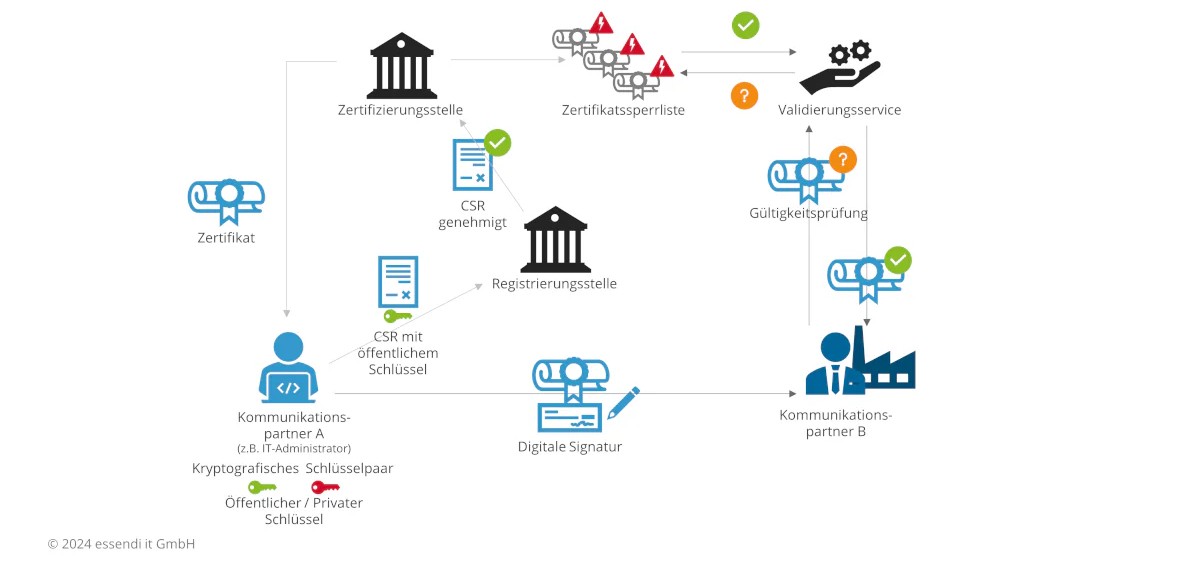

Eine Public Key Infrastructure (PKI) bildet die Grundlage für digitale Identitäten auf Basis asymmetrischer Kryptografie. In industriellen oder betrieblichen Umgebungen handelt es sich dabei in der Regel nicht um öffentliche CAs, sondern um private oder organisationsinterne PKIs mit klar definierten Vertrauensankern.

Eine PKI stellt sicher, dass:

- Identitäten eindeutig überprüfbar sind

- Zertifikate signiert, erneuert und widerrufen werden können

- Vertrauen skalierbar und nachvollziehbar aufgebaut wird

Eine PKI besteht dabei nicht nur aus einer CA, sondern aus mehreren logisch getrennten Komponenten:

- CA (Certification Authority) – signiert Zertifikate

- RA (Registration Authority) – prüft Identitäten und Anträge

- CRL / OCSP – stellt Widerrufsinformationen bereit (Zertifikatssperrliste und Validierungsservice)

Diese Trennung ist ein bewährtes Architekturprinzip, um Sicherheit, Nachvollziehbarkeit und Skalierbarkeit zu gewährleisten.

Quelle: https://www.essendi.ch/was_ist_eine_pki/

Warum manuelle Zertifikatsprozesse nicht mehr funktionieren und was die Lösung dazu ist

In vielen Projekten, aber nicht bei uns, sieht die Realität noch immer so aus:

- Zertifikate werden manuell erstellt

- Laufzeiten werden vergessen oder sehr grosszügig gewählt

- Widerrufe sind unvollständig oder inkonsistent dokumentiert

Auch wenn diese Prozesse auf den ersten Blick überschaubar wirken, werden sie manuell selten konsequent ausgeführt und führen zu:

- Sicherheitslücken, durch nicht widerrufene und kompromittierte Zertifikate

- Betriebsunterbrechungen, durch ungültige Zertifikate

- Hohem administrativem Aufwand und hohem Risiko, durch die unzähligen manuellen Schritte

Für ein einzelnes System mit wenigen Zertifikaten lässt sich dies vielleicht noch knapp managen. Spätestens bei mehreren parallelen Systemen, vielen Endpunkten, langen Laufzeiten oder hohen Verfügbarkeitsanforderungen wird klar: Zertifikatsmanagement muss automatisiert werden.

Genau hier setzt das Certificate Management Protocol (CMP) an.

CMP ist ein standardisiertes Protokoll zur Abbildung des gesamten Zertifikatslebenszyklus, inklusive

- Initialen Zertifikatsbeantragung (IR / CR)

- Erneuerung bestehender Zertifikate (KUR)

- Sperrung und Widerruf (RR)

Ein zentraler Vorteil dabei: Der Client erzeugt sein Schlüsselpaar selbst. Der private Schlüssel verlässt dadurch nie das System.

CMP definiert zudem klare Mechanismen zur Authentisierung von Zertifikatsanträgen, etwa über vorprovisionierte Geheimnisse oder bestehende Vertrauensanker und eignet sich damit besonders für Unternehmens- und Industrie-PKIs.

Im Gegensatz zu web-zentrierten Protokollen wie ACME ist CMP auf langlebige Systeme, Geräteflotten und kontrollierte Trust-Domänen ausgelegt.

Unsere Erfahrungen mit PKI & CMP

Sicherheit hat in all unseren Projekten einen hohen Stellenwert. Stellvertretend kann ein Testsystem im Bahnumfeld erwähnt werden. Dabei wurde CMP eingesetzt um:

- Zertifikate automatisiert aus einer bestehenden PKI zu beziehen

- Diese sicher an bestehende Anwendungen zu verteilen

- TLS-basierte Verbindungen (z.B. OPC-UA, NTS) abzusichern

PKI & CMP sind dabei Teil einer dedizierten Security-Partition, welche mehrere sicherheitskritische Dienste bündelt und die Grundlage für eine konsistente Vertrauensarchitektur bildet.

Fazit

- PKI ist das Fundament sicherer Kommunikation

- CMP macht dieses Fundament betriebsfähig, automatisierbar und skalierbar

- Ohne automatisiertes Zertifikatsmanagement ist moderne IT-Sicherheit kaum realisierbar

In einem nächsten Blogbeitrag zeigen wir, warum selbst die Zeit in verteilten Systemen ohne PKI nicht mehr vertrauenswürdig ist und welche Rolle Zertifikate bei abgesicherter Zeitsynchronisation spielen.

Nicolas Andres

BSc HES-SO in Systemtechnik

Embedded Software Engineer

Über den Autor

Nicolas Andres arbeitet seit 6 Jahren als Embedded Software Engineer bei CSA Engineering AG mit Schwerpunkt auf der Entwicklung von Firmware in C und C++.

Für ein Testsystem im Bahnumfeld war er massgeblich an der Integration von CMP in eine bestehende PKI beteiligt und sammelte dabei praktische Erfahrung im automatisierten Zertifikatsmanagement sicherheitskritischer Systeme.